Что такое песочница и зачем она нужна

Песочница (англ. Sandbox) — это безопасная изолированная среда, в которой подозрительный файл можно запустить без вреда для сети. Она проверяет код файла и выявляет угрозы нулевого дня.

Угрозы нулевого дня — это новые вирусы и способы маскировки, для которых ещё нет сигнатур. Фаервол и антивирус не могут заблокировать такие угрозы, даже если используют свежие сигнатурные базы.

Сигнатура — это часть кода вируса или характерный признак, который отличает вредоносный код от безопасного.

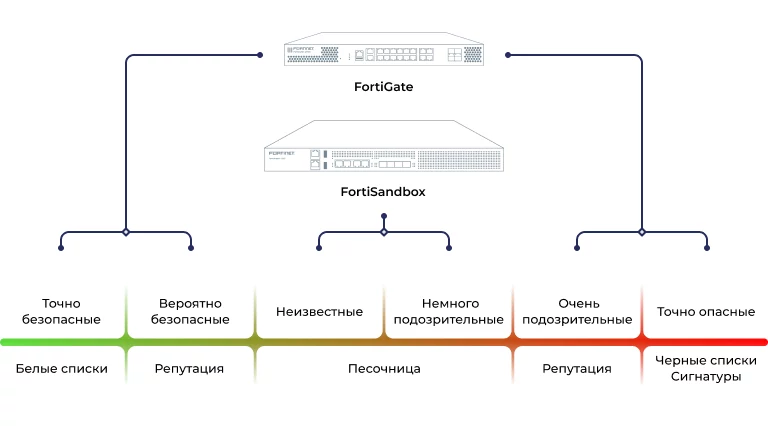

Администраторы могут разрешить доступ только к однозначно безопасным файлам с помощью белых списков и проверки репутации файла. Тогда все неизвестные файлы будут недоступны. При этом может возникнуть ложное срабатывание, и пользователь не получит доступ к нужному для работы файлу.

Спектр безопасности файлов. Белые и чёрные списки, сигнатуры, IP-репутация выявляют только известные угрозы

По данным Verizon data breach investigation report 2020, 40% всех заражений начинаются с перехода по вредоносной ссылке из письма. В 96% случаев злоумышленники пытаются получить персональные данные, логины и пароли пользователей методом фишинга. Затем эти данные используют для доступа к личной и корпоративной информации, финансовым документам и коммерческим тайнам.

Посмотрим, как угрозы нулевого дня обходят средства защиты на примере атаки через электронную почту.

Схема атаки через электронную почту

1-й шаг. Хакер присылает пользователю электронное письмо со ссылкой. По ссылке открывается сайт с вирусом.

Защита почты, например, FortiMail, заблокирует такое письмо. Но она не сработает если злоумышленник использовал:

- легитимный IP-адрес или сайт, которого нет в репутационных базах;

- новый метод маскировки вируса во вложенном файле;

- новый вирус, для которого нет сигнатур

Тогда письмо попадёт в почтовый ящик, пользователь прочитает его и скорее всего перейдёт по ссылке.

По данным отчёта Verizon, в 2020 году 3,4% сотрудников компаний переходили по ссылкам в спам-письмах, что приводило к заражению сети. Это значит, что три человека из каждой сотни сотрудников компании делают возможными атаки через почту.

2-й шаг. Фаервол заблокирует переход пользователя по ссылке, если сайт имеет плохую репутацию. Но новые сайты появляются ежедневно, а рейтинги репутации обновляются не сразу. Если данных о сайте нет, фаервол считает его безопасным.

Если администратор не запретил доступ к незнакомым сайтам, пользователь переходит на сайт.

3-й шаг. Сайт запускает эксплойт — программу, которая использует «дыры» в системе безопасности, чтобы получить доступ к компьютеру пользователя. Эксплойты блокирует система предотвращения вторжений (IPS).

Другой вариант этого шага — загрузка файла с вирусом. Она может начаться автоматически при переходе на сайт. Или, например, пользователь может считать, что попал на сайт с необходимой ему программой и сам начнёт скачивание. При загрузке файлов их должен проверять антивирус.

Антивирусу и IPS нужны свежие сигнатуры. Если они ещё не получены, что часто случается при атаках нулевого дня, вирус или эксплойт через компьютер пользователя попадает в сеть предприятия.

4-й шаг. Злоумышленник через вирус получает доступ к учётным данным пользователя и пытается передать их на свой сервер.

Если система защиты сверит адрес сервера со списками IP-репутации, то передача данных будет заблокирована.

Но если атака новая, то проверка окажется бесполезной. Злоумышленник получит полный доступ к сети: может заразить компьютеры других пользователей и получить любые конфиденциальные данные.

Песочница остановит атаку на первом шаге:

- проанализирует ссылку или вложение;

- обнаружит вредоносный код за 3–5 минут;

- заблокирует письмо целиком или только вредоносную ссылку или вложение;

- остановит заражение компьютера вирусом

Письмо с вредоносным содержанием пользователь не получит.

Если песочница определит, что письмо безопасное, то пользователь получит егоо на несколько минут позже. Такая задержка несущественна для почтового трафика: обычно почту не проверяют ежеминутно.

Сложности могут возникнуть у компаний, которые используют почту как основной способ общения с клиентами и должны отвечать быстро. Но и в этом случае задержка ответа на 5 минут предпочтительнее полной остановки работы из-за заражения сети вирусом.

Что такое FortiSandbox

FortiSandbox — это песочница компании Fortinet. Она сканирует подозрительный файл с помощью антивирусных алгоритмов, а затем запускает его в виртуальной машине и анализирует поведение. Песочница имитирует взаимодействие пользователя с файлом.

FortiSandbox может проверять файл одновременно в нескольких операционных системах: Android, Windows и MacOS. Или анализировать несколько файлов в разных виртуальных машинах.

FortiSandbox обрабатывает один файл до 5 минут. Точное время зависит от размера файла, производительности песочницы и числа виртуальных машин, используемых для анализа. Если все виртуальные машины заняты, следующие подозрительные файлы направляются в очередь.

В комплексе с фаерволом песочница работает наиболее эффективно: фаервол обрабатывает известные угрозы, а незнакомые файлы анализируются в песочнице. Трафик распределяется равномерно и оба устройства работают быстрее.

Комплекс FortiGate + FortiSandbox охватывает весь спектр файлов: от однозначно хорошего трафика до однозначно плохого

FortiSandbox сертифицирована независимыми лабораториями NSS Labs и ICSA Labs. Они тестировали защиту в комплексе:

- NGFW FortiGate защищал от известных атак на периметре сети;

- FortiClient работал на конечных точках;

- FortiSandbox анализировала незнакомые файлы, которые обнаружил FortiGate и FortiClient

Защита обнаружила и нейтрализовала 97,8% угроз в тесте NSS Labs Breach Prevention Systems (BPS). Не было ложноположительных срабатываний: все безопасные файлы пропущены в сеть.

Комплекс заблокировал 99,8% угроз в интернет-трафике и 99,9% угроз в почте во время тестов ICSA Labs Advanced Threat Defense. Защита пропустила только 1 из 142 угроз нулевого дня.

Что такое FortiSandbox

Этапы работы FortiSandbox:

1-й этап. Загрузка файла

FortiSandbox может получить файл:

- в режиме сниффера;

- от устройств Fortinet;

- от устройств сторонних производителей;

- из общего сетевого хранилища;

- в ручном режиме

В режиме сниффера FortiSandbox получает файлы напрямую с портов коммутатора. Песочница анализирует входящий трафик и отправляет на проверку файлы, соответствующие настройкам. В настройках режима можно ограничить число файлов в очереди на проверку, тип или максимальный размер файла, выбрать протоколы для прослушивания: HTTP, FTP, POP3, IMAP, SMTP, SMB, DNS и TCP.

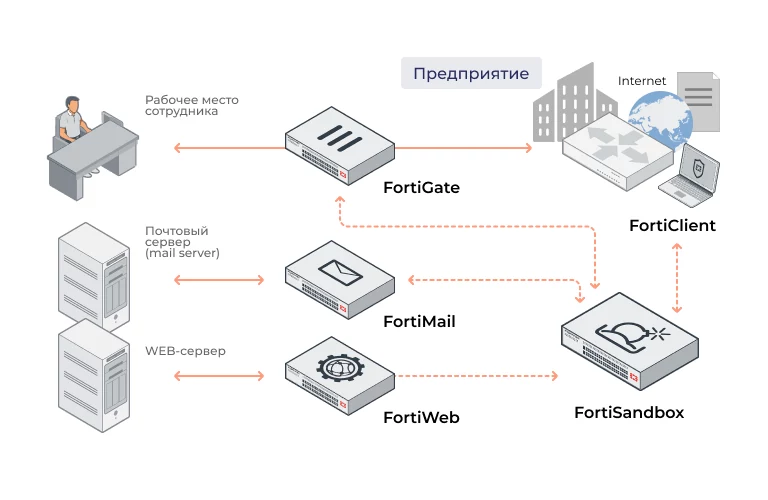

Устройства Fortinet (FortiGate, FortiMail, FortiWeb и FortiClient) передают подозрительные файлы на анализ в FortiSandbox автоматически. В настройках можно указать максимальный размер передаваемого файла или его расширение.

FortiMail пересылает на анализ вложения электронной почты и URL из текста письма. FortiWeb может приостанавливать загрузку файлов из интернета до получения оценки от песочницы.

Устройства сторонних производителей подключаются к FortiSandbox через адаптеры. В FortiSandbox адаптеры — это встроенные функции, которые преобразуют полученные данные в формат, понятный песочнице.

Получать файлы от устройств и передавать им результат проверки можно:

- через сервер Carbon Black / Bit9;

- от клиента ICAP через HTTP

Вложения электронной почты и URL-адреса от стороннего почтового шлюза можно передать через адаптер BCC.

Cетевое хранилище передаёт файлы в FortiSandbox по расписанию или по запросу администратора. Расписание снижает нагрузку на песочницу: обрабатывается только один раздел хранилища в течение заданного времени. Затем песочница отключается до следующего сеанса или переходит к другим задачам, например, переключается в режим сниффера.

FortiSandbox может сканировать облачные сетевые хранилища, например, Azure FS и Amazon S3.

В ручном режиме администратор сам отправляет на анализ отдельные файлы и URL-адреса. Отправить файл или URL на проверку можно с любого устройства безопасности, из хранилища, из облака или загрузить напрямую в FortiSandbox.

В ручном режиме можно пропустить отдельные этапы сканирования. Например, проверять файлы только в эмуляции.

Полученный файл отправляется на префильтрацию.

2-й этап. Префильтрация

Оценка файла до сканирования необходима для того, чтобы снизить нагрузку на песочницу. Префильтр работает как обычный антивирус и выявляет вирусы по сигнатурам, не запуская эмуляцию.

Действие префильтра показано в анимации от Fortinet:

Префильтр позволяет приобрести FortiSandbox как единственное средство безопасности для маленькой сети без антивируса и фаервола.

Если префильтр обнаружил вирус, песочница не будет анализировать файл, а администратор получит уведомление об инциденте. Но этот файл можно отправить на проверку позднее в ручном режиме.

Если известные угрозы не выявлены, FortiSandbox выполняет запрос к облачной базе данных.

3-й этап. Запрос в облако FortiGuard Labs

FortiGuard Labs собирает информацию об угрозах от всех сетевых устройств Fortinet, а также от компаний-партнёров, например, AWS или Microsoft. Если подозрительный файл уже был детектирован, его действия и сигнатура появятся в базе.

Если в облаке найдена подходящая запись о файле, то песочница сразу получит готовый отчёт о проверке. В противном случае файл будет передан на следующий этап.

4-й этап. Быстрая эмуляция кода

FortiSandbox расшифровывает и построчно проверяет файл, чтобы определить его функционал и поведение. Фактически код не выполняется, а только анализируется, поэтому вирус не может выполнить прописанные в нем действия.

Функция основана на языке Compact Pattern Recognition Language (CPRL). Это запатентованная технология Fortinet, в которой одна сигнатура может детектировать до 50 000 вариантов одного и того же вируса. Так можно обнаружить полиморфные угрозы — вирусы, которые изменяют собственный код во время выполнения.

Если после быстрой эмуляции остались подозрительные фрагменты кода, для которых не удалось подобрать сигнатуру CPRL, FortiSandbox начинает полноценную эмуляцию.

5-й этап. Эмуляция в виртуальной машине

Алгоритмы песочницы имитируют действия пользователя внутри виртуальной операционной системы. Например, клики и скроллы мышью, переходы по ссылкам, запуск программ.

FortiSandbox может изменить системное время, чтобы проверить, нет ли в коде файла отложенных инструкций. Или разрешить подключение к удаленному серверу или ботнету, чтобы определить цель и результат запроса. При этом песочница записывает все изменения реестра, процессов и файлов, подключения к сети, трафик, полученный от злоумышленников.

После эмуляции FortiSandbox присваивает файлу оценку на основе полученных данных.

6-й этап. Оценка безопасности файла

Песочница оценивает файл как:

- вредоносный;

- подозрительный (с высоким, средним или низким риском);

- безопасный;

- неизвестный

Вредоносные файлы FortiSanbox помещает в карантин. А безопасные пользователь получит сразу после анализа в песочнице. Это займет до 5 минут.

Статус «неизвестный» получает файл, который не удалось просканировать. Такое случается из-за таймаута виртуальной машины или из-за того, что файл защищён паролем. Время таймаута и список паролей для автоматического подбора можно задать в настройках FortiSandbox.

7-й этап. Формирование отчёта

Песочница формирует отчёт из результатов анализа подозрительного файла. Администратор сети получает краткую или полную версию.

В кратком отчёте указаны имя, размер и тип файла, тип виртуальной машины, время проверки, устройство, от которого получен файл.

В полном отчёте собраны данные обо всех этапах сканирования, указаны действия файла во время эмуляции. Также в полном отчёте можно сравнить результаты сканирования на разных операционных системах.

После формирования отчёта FortiSandbox отправляет полученную информацию другим устройствам и сетям.

8-й этап. Отправка сигнатур

Сигнатуры найденных угроз автоматически передаются на все устройства безопасности внутри сети.

Отчёт о сканирования и сигнатуры также можно автоматически или вручную отправить в базу FortiGuard и партнёрам Fortinet. Это позволяет сообществу быстрее выявлять угрозы и реагировать на них. Например, предотвратить заражение других сетей, которые не имеют собственной песочницы, но используют базу сигнатур FortiGuard.

Версии и модели FortiSandbox

Доступны четыре версии FortiSandbox:

- аппаратная;

- виртуальная;

- облачная (Azure и AWS);

- облачная служба от Fortinet.

Аппаратные модели различаются по числу виртуальных машин и максимальной производительности: сколько файлов может обрабатывать песочница за час.

Версия предназначена для компаний от 100 сотрудников, которые хотят всегда иметь доступ к оборудованию и самостоятельно заниматься настройкой и обслуживанием.

FSA-500F |

FSA-1000F/-DC |

FSA-2000E |

FSA-3000E |

|

| Число ВМ | 6 | 8 | 24 | 56 |

|

Число пользователей |

100—299 | 300–999 | 1000+ | 10000+ |

| Производительность

префильтра (файл/час) |

4 500 | 7 500 | 12 000 | 15 000 |

| Производительность

ВМ (файл/час) |

120 | 280 | 480 | 1 120 |

|

Производительность сниффера (Гбит/сек) |

0,5 | 1 | 4 | 8 |

Основные характеристики аппаратных моделей. Другие данные можно посмотреть в официальном даташите (актуально на начало 2021 года)

Виртуальная FortiSandbox-VM подходит компаниям, у которых есть свободные мощности в физическом или облачном ЦОД.

Число виртуальных машин в FortiSandbox-VM на физическом

оборудовании варьируется от 8 до 99, производительность

в режиме сниффера —

до 1 Гбит/секунду. Производительность

виртуальных машин зависит от характеристик машины, на которую

установлена FortiSandbox-VM.

FortiSandbox-VM можно развернуть в локальном облаке. Тогда производительность виртуальных машин будет зависеть от аппаратного обеспечения облака. В этой версии FortiSandbox-VM доступно от 5 до 200 виртуальных машин.

Облачный FortiSandbox-VM от публичных облаков Amazon Web Services (AWS) и Microsoft Azure подходит для микробизнеса с 5–10 работниками. Ресурсы песочницы FortiSandbox доступны по моделям BYOL (по ранее купленной лицензии) и on-demand (оплачиваются только используемые ресурсы).

Облачная служба FortiSandbox Cloud — это готовое решение, которое не требует настройки и поддержки. Для каждой компании генерируется уникальная песочница с полным доступом и неограниченным числом проверок, а администратор на стороне компании не нужен.

FortiSandbox Cloud подходит для бизнеса любого сегмента и даже для частного использования: в ней доступно от 1 до 200 виртуальных машин. Интеграция занимает не больше одного дня. Сервис готов к работе сразу после оплаты и подключения к платформе https://fortisandboxcloud.com/.

Версии отличаются по производительности и количеству одновременно работающих виртуальных машин. Чем их больше, тем больше файлов можно проверить одновременно.

Пробная виртуальная машина позволит испытать FortiSandbox и выбрать конкретную версию под нужды сети. За 60 дней станет понятно, сколько реально необходимо виртуальных машин и какая требуется пропускная способность.

Fortinet предлагает брошюру о сайзинге FortiSandbox, которая тоже поможет с выбором.

Варианты развёртывания в сети

FortiSandbox разворачивается:

- изолированно;

- с интеграцией в существующую сеть;

- в кластер FortiSandbox

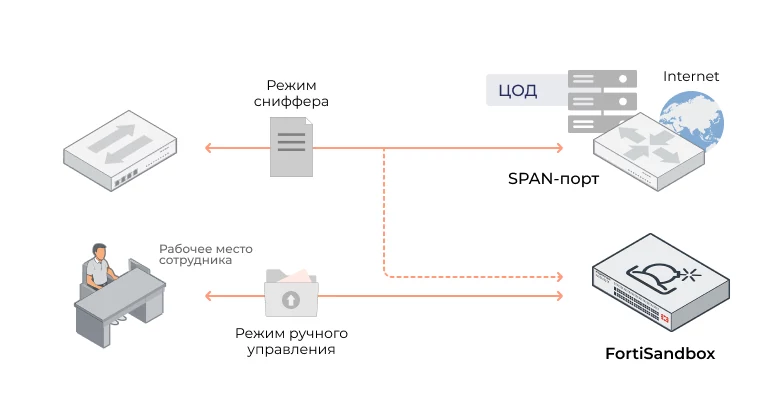

FortiSandbox можно изолированно подключить к коммутатору, если в сети нет устройств безопасности. Администратор сам выбирает какие файлы проверить. Также будет доступен режим сниффера — прослушивание трафика и сканирование подозрительных файлов из него.

При изолированное подключении песочница работает в режимах сниффера и ручного управления

Изолированный режим также используют, если менять конфигурацию сети по каким-то причинам нельзя. Тогда изолированная песочница становится дополнительным уровнем защиты от угроз нулевого дня.

Интеграция FortiSandbox в сеть возможна как с устройствами Fortinet, так и с фаерволом и другими средствами безопасности от сторонних производителей.

Интеграция FortiSandbox в сеть повышает безопасность всей системы, а также производительность песочницы. В песочницу при этом попадают только неизвестные угрозы, пропущенные другими средствами защиты

В составе Fortinet Security Fabric песочница обменивается данными о найденных угрозах со всеми продуктами компании Fortinet. Это обеспечивает наивысший уровень безопасности всей системы.

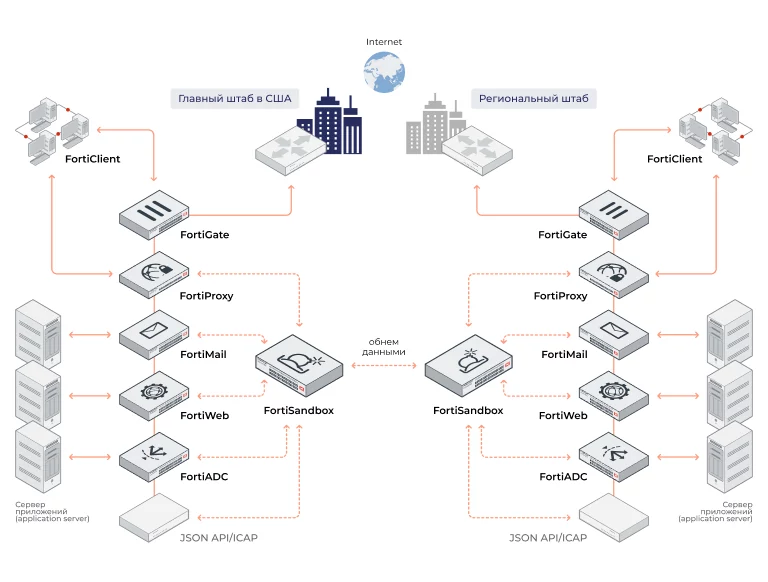

Объединение устройств FortiSandbox в кластеры повышает скорость реакции на угрозы. Такая модель удобна для компаний с филиалами в разных странах.

Число файлов, которые можно отправить на анализ одновременно, в кластере растёт пропорционально количеству устройств

Заключение

FortiSandbox доступна пользователям с различными запросами: песочница может обрабатывать 20 файлов в час в стартапе с пятью работниками или 15 000 файлов в час — в распределённой корпоративной сети на 10 000 пользователей.

У FortiSandbox есть общая с другими вендорами база сигнатур, которая регулярно обновляется. При выявлении угрозы нулевого дня в любой точке мира, FortiSandbox немедленно получит сигнатуру и предотвратит заражение сети, даже не запуская эмуляцию в виртуальной машине.

Но если для неизвестного файла нет сигнатур, FortiSandbox выполнит эмуляцию и проанализирует каждое действие файла. При этом тесты независимых лабораторий показывают почти идеальную эффективность работы — FortiSandbox выявляет по разным оценкам 97,8–99,9% угроз нулевого дня в интернет-трафике и электронной почте.

Topics: Обзор